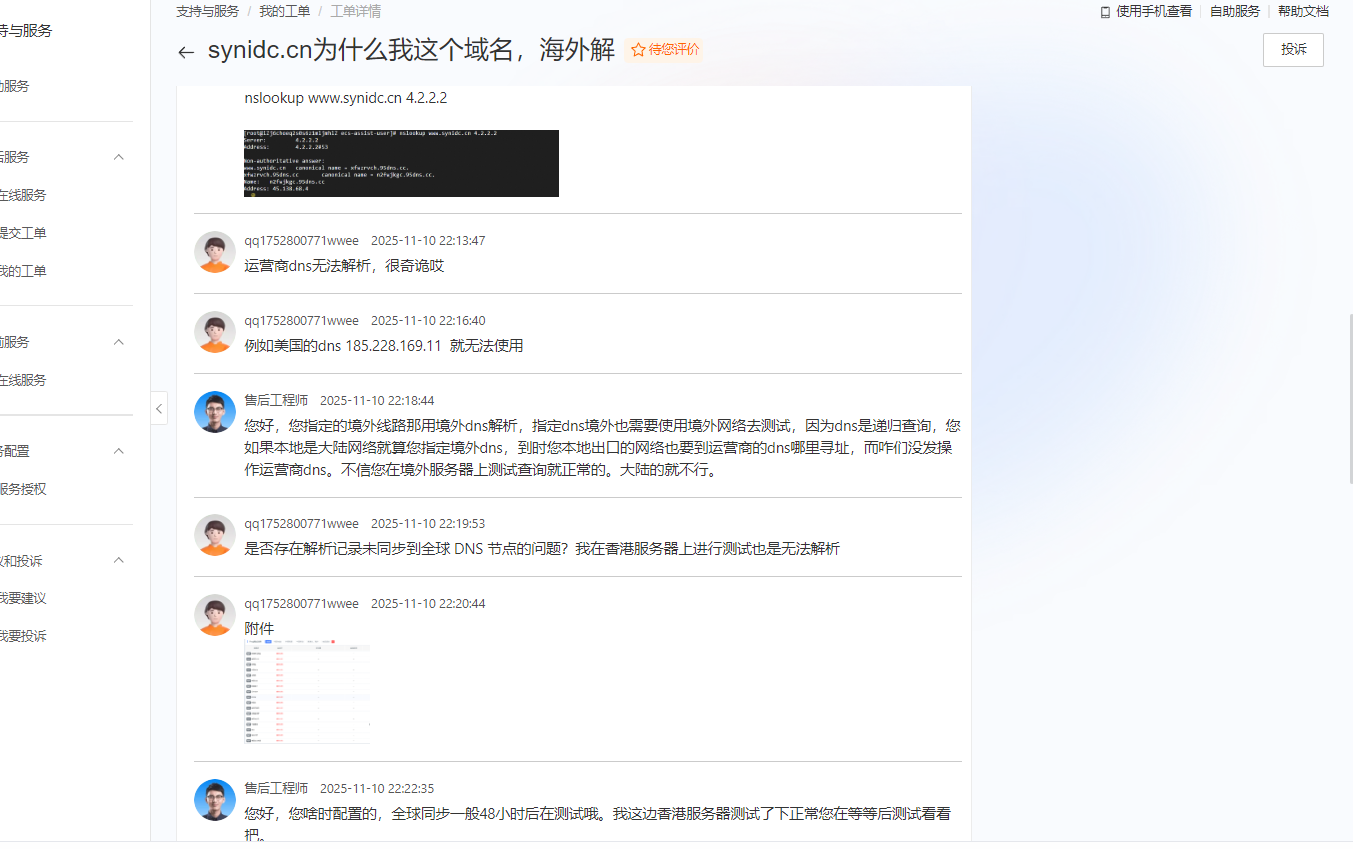

官网有一些脚本要为服务器提供服务,最近有用户反馈官网域名无法被海外的服务器解析,用户使用的dns是8.8.8.8和1.1.1.1

但是排查后发现国内dns服务商都是正常的

然后我司技术进行了排查,发现不止8.8.8.8和1.1.1.1包括8.8.4.4或者是一些其他的海外dns都无法解析我们官网域名

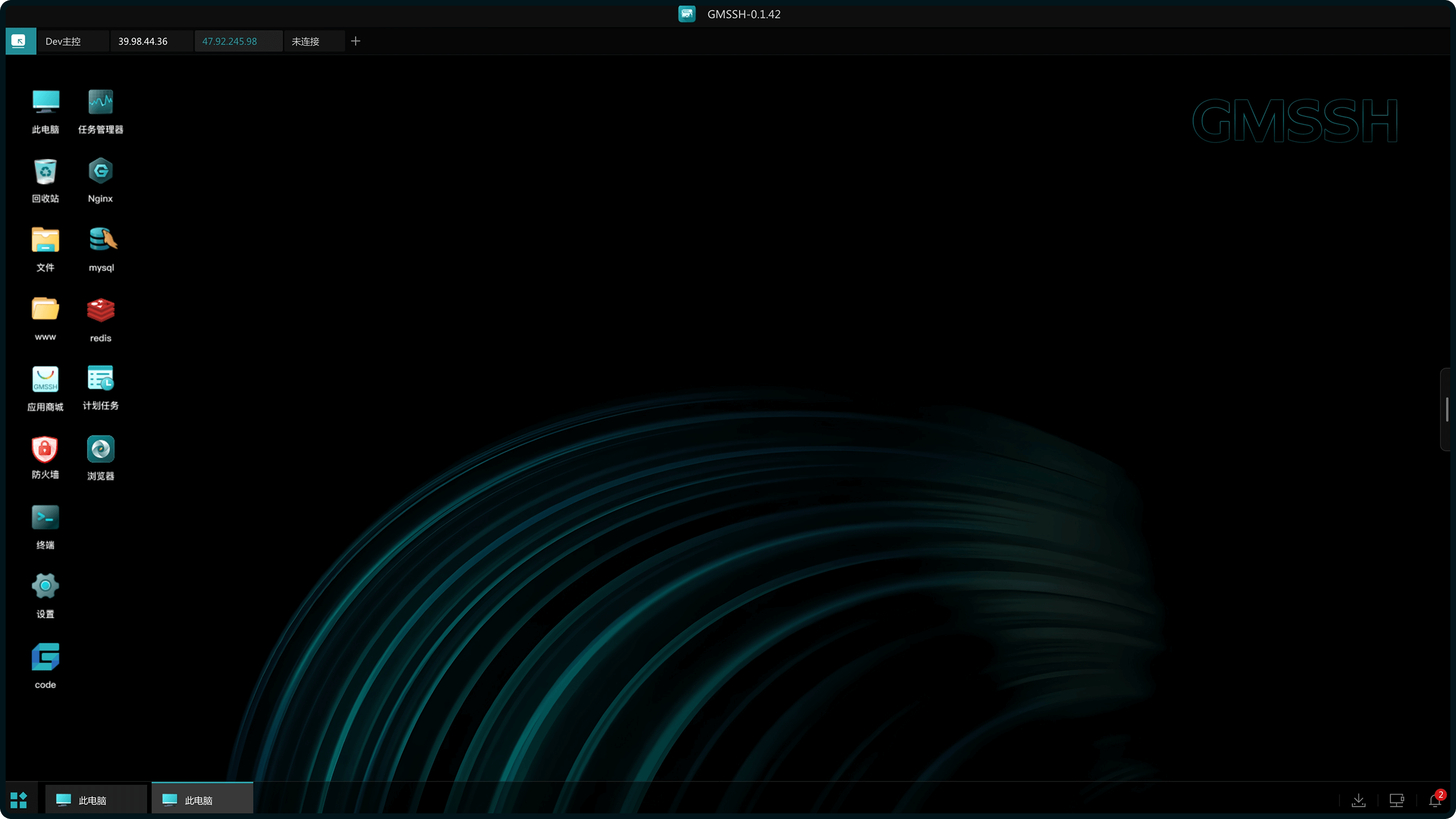

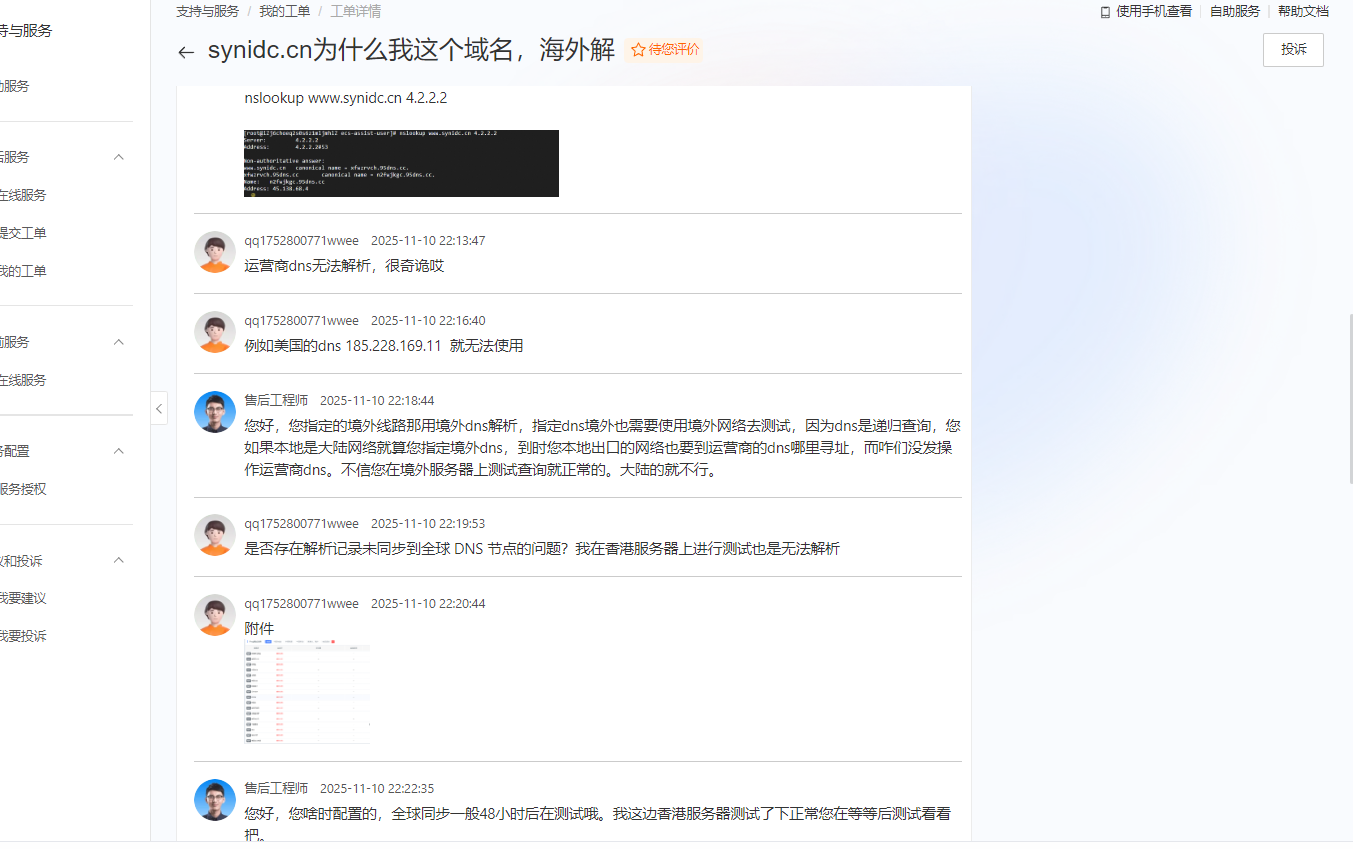

首先考虑的可能是域名的dns服务商问题,我们使用的是阿里云的企业版dns,然后咨询了阿里云的官方技术

七七八八问了一大堆,总而言之阿里云技术给出的答案也就是没有问题,等等看!

但是这事情咋能等啊,几千台服务器随时都可能需要使用到我们的yum切换等等脚本,无奈之下只能自己排查了!

于是乎考虑吧是阿里云dns问题,然后换了好几个dns,阿里云,华为云,dnspod(腾讯),西部数码,最后发现都不行...

最后在https://www.vsping.com/http中进行测试的时候,发现dns给出的相应结果是

; <<>> DiG 9.18.39-0ubuntu0.22.04.2-Ubuntu <<>> www.synidc.cn

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: SERVFAIL, id: 55588

;; flags: qr rd ra; QUERY: 1, ANSWER: 0, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 512

; EDE: 10 (RRSIGs Missing): (For www.synidc.cn/cname)

;; QUESTION SECTION:

;www.synidc.cn. IN A

;; Query time: 343 msec

;; SERVER: 8.8.8.8#53(8.8.8.8) (UDP)

;; WHEN: Mon Nov 10 20:46:55 UTC 2025

;; MSG SIZE rcvd: 71

-

;; status: SERVFAIL

这是最核心的错误码,表示 DNS 服务器(这里是 8.8.8.8)无法完成解析请求。SERVFAIL通常意味着权威 NS 服务器返回了无效响应,或解析链路中存在错误。

-

EDE(Extended DNS Error)是扩展错误信息,明确指出错误原因:RRSIGs Missing(签名缺失)。- 这说明

www.synidc.cn的解析记录(可能是 CNAME 记录)启用了 DNSSEC(域名系统安全扩展),但权威 NS 服务器未提供对应的签名(RRSIG 记录),导致 8.8.8.8 验证失败,拒绝返回解析结果。

-

;; ANSWER: 0

无解析结果返回,因为验证失败,8.8.8.8 无法确认记录的真实性,所以不返回 IP 或 CNAME 信息。

DNSSEC 的作用是给 DNS 记录添加数字签名,防止解析记录被篡改。当你的域名解析记录(如 CNAME)配置了 DNSSEC,但权威 NS 服务器未正确生成或同步签名(RRSIG)时:

- 严格验证 DNSSEC 的公共 DNS(如 8.8.8.8、1.1.1.1)会因 “签名缺失” 判定记录不可信,返回

SERVFAIL。

- 部分不严格验证 DNSSEC 的 DNS 服务器(可能是你之前测试的 “其他 DNS”)会忽略签名问题,直接返回记录,因此能解析成功。

最后发现是域名不知道是什么时候被开启了DNSSEC这个选项,关闭以后马上好了

有很多用户可能不懂什么时间DNSSEC,下面就给大家科普一下

传统 DNS 解析存在一个致命缺陷:

解析记录在传输过程中可能被篡改,导致用户被引导到虚假网站(例如钓鱼网站)。

举例来说:

- 你查询

bank.com时,正常应返回银行的真实 IP(2.3.4.5)。

- 若黑客篡改了 DNS 响应,返回虚假 IP(

6.7.8.9),你就会被引导到钓鱼网站,造成信息泄露或财产损失。

而 DNSSEC 通过数字签名技术,确保你收到的解析记录是域名管理者发布的 “原始正版记录”,未被篡改。

-

签名生成:

域名管理者(如你在阿里云 / 华为云的解析控制台)为 DNS 记录(A 记录、CNAME 等)添加数字签名(RRSIG 记录),签名与记录绑定,由管理者的私钥生成。

-

-

验证结果:

当公共 DNS(如 8.8.8.8)解析域名时,会检查签名是否有效:

- 若签名匹配且未过期,返回正常解析结果(确保记录未被篡改)。

- 若签名缺失、过期或不匹配(如被篡改),返回

SERVFAIL错误(拒绝返回不可信的记录)。

-

高安全性需求的域名:

例如银行、支付平台、政府网站等,需防止用户被引导到钓鱼网站,DNSSEC 是重要的安全保障。

-

需符合合规要求的场景:

部分行业(如金融、医疗)的法规要求必须启用 DNSSEC,确保用户访问的是真实服务。

-

对域名可信度要求高的场景:

企业官网、品牌域名等,通过 DNSSEC 可增强用户对域名的信任(部分浏览器会显示 “已验证” 标识)。

- 非必要:对于个人网站、普通企业网站,若没有高安全性需求,DNSSEC 并非必需,反而可能因配置复杂(如签名过期、同步失败)导致解析错误(就像你遇到的

SERVFAIL)。

- 建议关闭:若启用后出现解析问题(如 8.8.8.8 无法解析),且没有强制合规要求,关闭 DNSSEC 可减少麻烦,不影响基本解析功能。